一、前言

当前版本为测试版本,该插件属于事件型防篡改,可实时监控网站目录或文件,并在网站被恶意篡改时,通过备份数据恢复被篡改的文件或目录,防止网站被植入非法信息、网站被挂马等入侵行为,保障网站正常运行。

系统架构要求:x86-64

提醒:本产品不能和堡塔企业级防篡改、堡塔企业级防篡改-重构版、网站防篡改程序同时使用,如果之前开启过网站防篡改程序,请手动关闭其总开关,再使用重构版插件。

本贴的测试环境

- centos7 3.10.0-1160.90.1

- python 2.7

安装流程

点击【软件商店】-> 搜索【防篡改】-> 点击安装【网站防篡改程序-重构版 1.0】,稍等几秒,等待提示"安装完成"就可以使用。

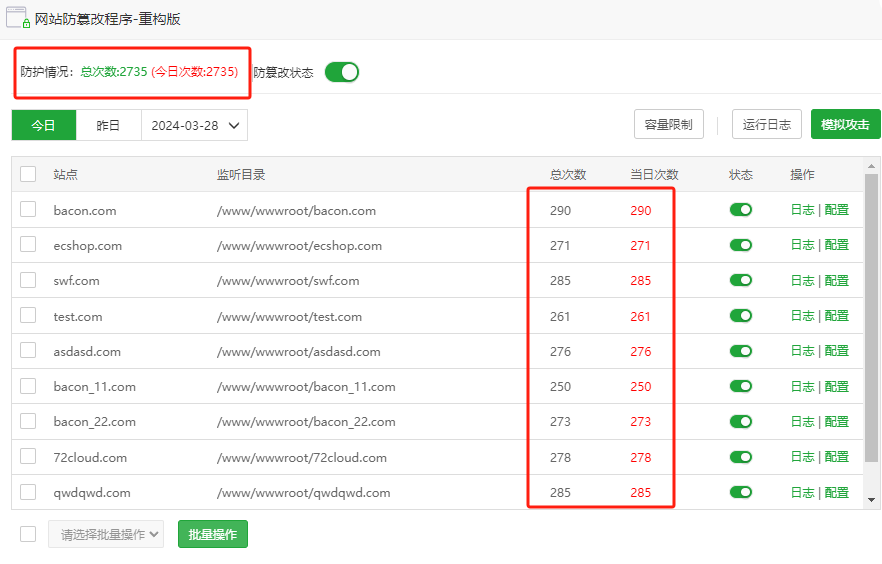

点击插件,首页概览如下

![HK7(CB]3%FP`$L6)N(OS8@B.png HK7(CB]3%FP`$L6)N(OS8@B.png](data/attachment/forum/202403/28/103552nngoli17zmgy0lnx.png)

二、功能描述

功能列表

- 服务状态查看

- 日志功能:站点运行日志和站点日志

- 配置:主要是配置防护列表和排除名单

1. 服务状态查看

![}2]5{(F056I$]_AYI6FP51P.png }2]5{(F056I$]_AYI6FP51P.png](data/attachment/forum/202403/28/104251mvrii5qobswj52ji.png)

2. 配置

白名单

默认配置为"cache", "threadcache", "log", "logs", "config", "runtime", "temp", "tmp", "caches", "tmps", "data/temp",会根据防护的不同站点,进行一一匹配。

举个例子:小A有一个站点bt.cn,开启网站防篡改-重构版后,其排除目录会变成"/XXX/bt.cn/cache"等,效果展示如下

![6WW]3DRDOS)@I9)5{T3S_2V.png 6WW]3DRDOS)@I9)5{T3S_2V.png](data/attachment/forum/202403/28/104637irxskabxgpgvrkvx.png)

排除文件或者目录的填写格式如下⭐⭐

1、通配符 * 例如: /www/wwwroot/bt.cn/test/*.php

2、完整路径 /www/wwwroot/bt.cn/runtime/

3、完整文件路径 /www/wwwroot/bt.cn/runtime/bt.php

4、单路径格式 runtime 代表只要路径中存在runtime就会放行

5、单文件格式 bt.php 代表文件名为bt.php就会放行

说明-通配符支持如下几种格式

1、完整路径/www/wwwroot/bt.cn/test/* 这个目录下所有的文件都排除

2、完整路径后缀名 /www/wwwroot/bt.cn/test/*.php 这个目录下php都排除

3、相对路径 */logs/* 包含logs目录都会排除

防护列表

默认配置为js、html、htm、js、css

添加样式

- 目前支持两种方式,一是文件扩展名(如:php),二是文件名或文件全路径(如/bt.cn/1.txt)

通常添加常见容易被篡改的文件扩展名即可,如html,php,js等,暂且不支持添加指定目录

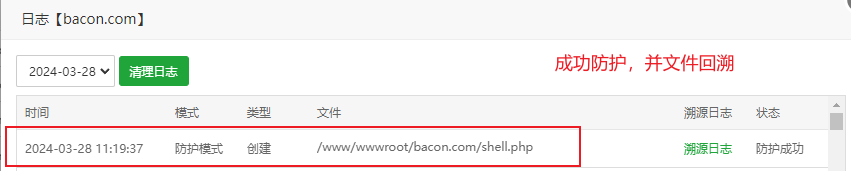

3. 日志

(1)用于查看当天以及历史防篡改日志信息

![6)N@3[05N{Z)N[BYG}[]W`S.png 6)N@3[05N{Z)N[BYG}[]W`S.png](data/attachment/forum/202403/28/105919xn1y3233jt33er4t.png)

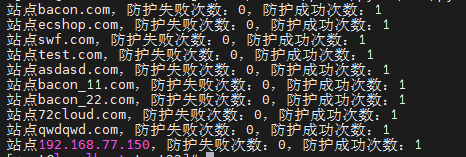

(2)用于查看总篡改统计信息和今日防篡改统计信息

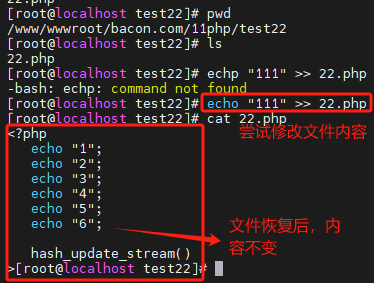

三、模拟攻击测试

模拟黑客进行篡改指定站点信息,并获取权限,本次模拟测试不会影响业务的正常运行,无需担忧。

1.现有官方模拟测试:点击【模拟测试】按钮,指定站点即可

![]8FR[E4``Z@A2)AGJMA2396.png ]8FR[E4``Z@A2)AGJMA2396.png](data/attachment/forum/202403/28/110902xi7ri6svbbsqib1b.png)

2.创建文件:在站点test.com目录/www/wwwroot/test.com下,尝试新增一个xxx_test_11.php

![0}VN4(8XOS_FI4@}ZEB6L]J.png 0}VN4(8XOS_FI4@}ZEB6L]J.png](data/attachment/forum/202403/28/112156eawwf0mvfznikfvj.png)

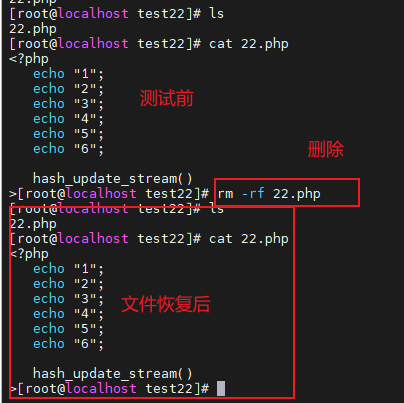

3.删除文件:在站点test.com目录/www/wwwroot/test.com下,尝试删除某个存在防护文件

4.修改文件:在站点test.com目录/www/wwwroot/test.com下,尝试修改某个存在防护文件

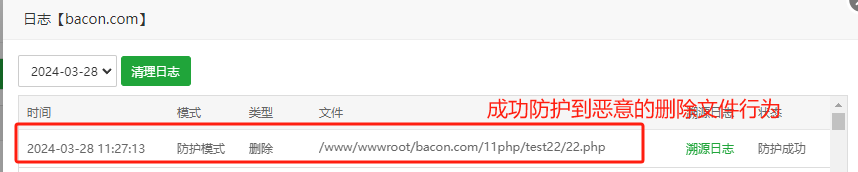

5.脚本极限测试:测试创建/修改/删除1000次,查看站点是否会被异常篡改

在这里就不做重复了,直接测试下模拟1000次写入文件,最后查看是否防护成功,查看下面效果

防护的记录

![310X]R31$TY}N9@9XE)1)~4.png 310X]R31$TY}N9@9XE)1)~4.png](data/attachment/forum/202403/28/114329slalgjo16r81r4a4.png)

四、注意事项

- 若发现防篡改开启后,无防护效果,请先排除页面缓存或者关闭防篡改插件后重试;

- 若开启后,您的网站出现异常,请尝试排除网站日志、缓存、临时文件、上传等目录后重试,或直接关闭网站防篡改功能;

- 若站点极多的情况下,请检查下磁盘空间是否充足

✔如有任何疑问或者发现任意bug,也可以是想在下版本实现的功能,都可在本贴留言,也可私聊QQ:2876740043

|

|