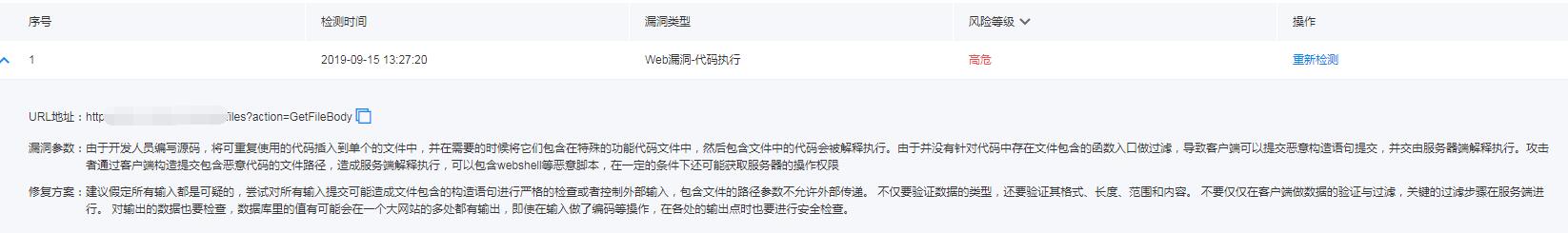

http : //后台地址/files?action=GetFileBody

漏洞参数:

由于开发人员编写源码,将可重复使用的代码插入到单个的文件中,并在需要的时候将它们包含在特殊的功能代码文件中,然后包含文件中的代码会被解释执行。由于并没有针对代码中存在文件包含的函数入口做过滤,导致客户端可以提交恶意构造语句提交,并交由服务器端解释执行。攻击者通过客户端构造提交包含恶意代码的文件路径,造成服务端解释执行,可以包含webshell等恶意脚本,在一定的条件下还可能获取服务器的操作权限

修复方案:

建议假定所有输入都是可疑的,尝试对所有输入提交可能造成文件包含的构造语句进行严格的检查或者控制外部输入,包含文件的路径参数不允许外部传递。 不仅要验证数据的类型,还要验证其格式、长度、范围和内容。 不要仅仅在客户端做数据的验证与过滤,关键的过滤步骤在服务端进行。 对输出的数据也要检查,数据库里的值有可能会在一个大网站的多处都有输出,即使在输入做了编码等操作,在各处的输出点时也要进行安全检查。

不知道这个是否对网站安全有影响

|

|