当前有个别用户反馈被挂马的情况,均为海外服务器,我司立即组织技术团队跟进排查,经过2天的紧急排查,暂未发现Nginx以及面板的安全漏洞,结合用户反馈及分析统计,没有出现大规模被挂马的情况;少部分用户的海外服务器被挂马分析,此木马主要行为是篡改Nginx主程序,以达到篡改网站响应内容。目前累计收到20个用户反馈网站被挂马,均为境外服务器,我们继续全力跟进和协助用户排查Nginx挂马情况,直到溯源出结果。

当前我们已排查了所有服务器节点,检验了文件MD5值,官方安装源,无异常;审计了面板代码,无“0 day”漏洞。2020年9月份以来我司和补天漏洞*台联合发布宝塔面板百万悬赏漏洞征集活动,一个洞最高奖励10万元(税后),漏洞征集地址:https://www.butian.net/Article/content/id/521,截止目前,暂未收到相关漏洞提交。在此向广大网友征集漏洞。

如果您对面板的安全性有顾虑,请参考以下设置

升级至最新版(最新版用户点击修复面板),修改安全入口及账号密码,开启动态口令认证。

服务器已被Nginx挂马的用户还需要做多几步操作:

1、清理木马,执行下面的命令即可自动化清理,命令会自动重装Nginx(清理木马之后请一定要清理浏览器缓存、有部署CDN的需要清理CDN缓存)

- curl -sSO http://download.bt.cn/tools/wng_clean.py && python wng_clean.py && rm -rf wng_clean.py

3、【企业版防篡改-重构版】插件可以有效防止网站被篡改,建议开启并设置root用户禁止修改文件(需要使用时再放开),另外,将nginx关键执行目录(/www/server/nginx/sbin)锁住

4、【宝塔系统加固】插件中的【关键目录加固】功能,可以将nginx关键执行目录(/www/server/nginx/sbin)锁住,此目录在正常使用中不会有任何修改的行为,除了重装以外其他修改行为均可视为被篡改,所以将它锁上。

关于网上误传nginxBak文件为木马的说明:

nginxBak文件是当在面板更新nginx时,面板会自动备份一份nginxBak文件,防止更新出现异常后无法进行恢复如之前的nginx版本为1.22.0,如果在面板点击更新,更新至1.22.1,就会备份一份1.22.0的主程序文件为nginxBak,同时文件大小不一致的话,是因为安装方式的不同,极速安装包的安装大小一般都为5M,编译方式安装的大小大约为10M以上,而更新走的是编译方式更新。以上nginxBak并非挂马文件。

下面是目前已知木马特征:

明显现象:访问自己的网站跳转到其他非法网站

如果出现了上面的现象,排查是否符合下面的特征

1、使用无痕模式访问目标网站的js文件,内容中包含:_0xd4d9 或 _0x2551 或 _0xb2ce 或 _0xafac 关键词的

2、面板日志、系统日志都被清空过的

3、/www/server/nginx/sbin/nginx 被替换的,或者存在 /www/server/nginx/conf/btwaf/config 文件的

4、*期安装的nginx存在 /www/server/panel/data/nginx_md5.pl 文件,可与现有文件进行比较确认是否被修改(nginx_md5.pl文件是我们用来记录上一次安装nginx时的md5值,如果您的网站异常了,可以打开这个文件跟现在的/www/server/nginx/sbin/nginx文件md5做对比)

如果已经出现明显挂马、异常跳转等问题,可以执行下面的命令进行清理

不确定是否符合?下面的命令也可以自行排查,有异常脚本会自动清理并重装nginx

- curl -sSO http://download.bt.cn/tools/wng_clean.py && python wng_clean.py && rm -rf wng_clean.py

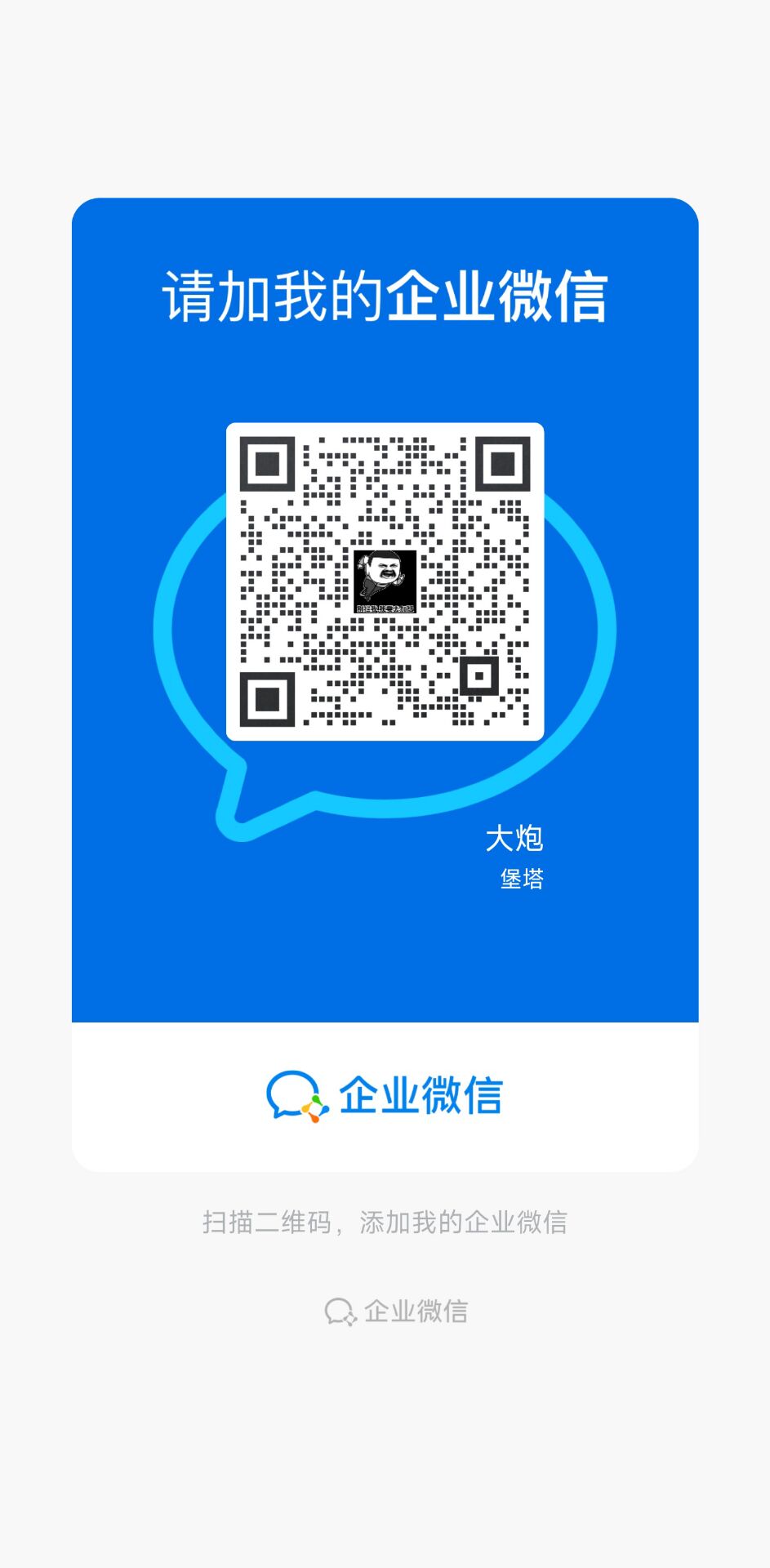

请广大用户注意,如果已知是Nginx挂马且命令无法执行的,可以加我微信我协助您处理,其他挂马或没有出现问题的用户可以帖子交流,感谢使用宝塔面板。

官方电话:0769-23030556

企业微信:

|

|