|

根据网络安全公司Dr.Web的研究,一种以前不为人知的Linux恶意软件正在攻击基于WordPress的网站。 该木马被称为Linux.BackDoor.WordPressExploit.1,木马攻击32位版本的Linux,但也可以在64位版本上运行。它的主要功能是入侵基于WordPress内容管理系统(CMS)的网站,并在其网页中注入恶意JavaScript。

后门通过利用大量过时的WordPress插件和可以安装在网站上的主题中的已知漏洞来发动这些攻击。这些包括WP实时聊天支持插件,WP实时聊天,谷歌代码插入器和WP快速预订管理器。 该木马由恶意行为者远程控制,恶意行为者通过其命令和控制(C&C)服务器传播要感染的网站的地址。威胁行为者还能够远程将恶意软件切换到待机模式,将其关闭并暂停记录其操作。 Dr.Web认为,网络犯罪分子可能已经使用该恶意工具进行了三年多的此类攻击,并通过转售流量或套利获利。

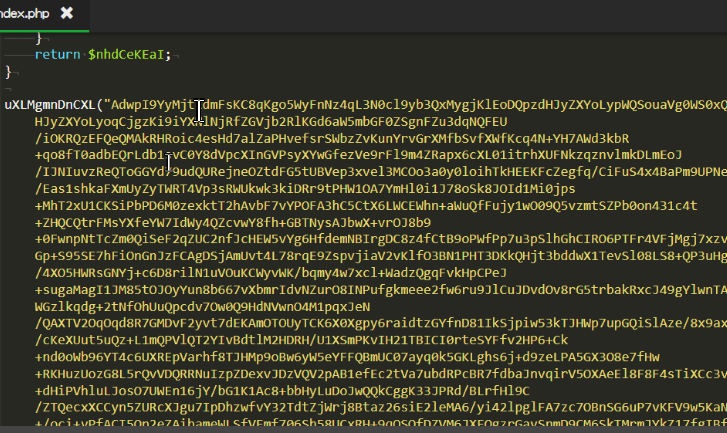

在解释这一过程的工作原理时,研究人员指出,一旦一个插件或主题漏洞被利用,注入的方式是,当被感染的页面被加载时,这个JavaScript将首先启动,不管页面的原始内容是什么。 这意味着用户只要点击受感染网页上的任何地方,就会被转移到攻击者所选择的网站。 这个木马程序会追踪被攻击的网站数量,每一个漏洞被利用的案例,以及它成功利用WordPress终极常见问题插件和Zotabox的Facebook信使的次数。它还通知远程服务器所有检测到的未修补的漏洞。 此外,研究人员还发现了恶意软件的更新版本Linux.BackDoor.WordPressExploit.2。此变体具有不同的C&C服务器地址和域名地址,恶意JavaScript从其中下载。 它还能够利用一系列插件中的额外漏洞,如Brizy WordPress插件,FV Flowplayer视频播放器和WordPress Coming Soon Page。 Dr.Web补充说:“这两个版本的木马都包含一个未实现的功能,可以通过暴力攻击攻击目标网站的管理员帐户。这可以通过使用特殊词汇表应用已知的登录名和密码来实现。”

研究人员警告说:“攻击者可能计划在未来版本的恶意软件中使用这一功能

|